Emisión 47

-

Se incrementan los ataques cibernéticos a organizaciones anti-racistas en EUA

- La guerra de Donald Trump contra las redes sociales de cara a su reelección

- Anonymous:¿El regreso del hacktivismo o manipulación de masas?

Junto con la tripulación, Space X, llevó a la estación espacial internacional a nuestro querido TUX. Sus sistemas corren linux.

- Telmex debloquea 7 nodos de Tor y Google podría espiarte mientras estás en modo incógnito.

- Cancún, inundado de Skimmers rumanos que generaron robos de 20 Millones de dólares al mes

Una semana hace la diferencia entre el encierro y protestas masivas de personas en EUA. Si para este momento no te has enterado porque has estado confinado y no tenías datos. Aquí una breve reseña:

George Floyd es detenido en EUA por haber comprado cigarros con un billete falso

La policía lo asesina durante el arresto

Miles de personas en casi todas las ciudades importantes de EUA marchan en protesta

Pues en este contexto, Cloudfare, una empresa que protege sitios de Internet contra ataques, reporta que ha detectado un incremento de ataques del tipo DDOS, o como le dicen los compas los ddoseos, a las organizaciones antiracistas.

El DDoS consite en fingir peticiones de un número gigante de usuarios que colapsen la capacidad de los sitios atacados, es decir, muchas peticiones que los tiran.

Pues el extra que Cloudfare detectó es de 19 mil millones, es decir, un 17% comparado con el mes pasado. Esto representa 110 mil peticiones adicionales por segundo bloqueadas por los servicios de Cloudfare.

Sin embargo, en su servicio gratuito para organizaciones vulnerables, Cloudfare reporta hasta 20 mil peticiones por segundo. Las organizaciones anti-racismo que pertenecen al programa gratuito de protección de Cloudfare sufrieron el paso de casi 0 ataques hasta 120 millones de peticiones bloqueadas.

También ha habido un incremento de ataques contra instituciones gubernamentales y sitios militares de 1.8 y 3.8 veces.

Desde el 29 de mayo, el presidente Donald Trump firmó un decreto para regular las redes sociales…. tal vez lo que muchos estábamos pidiendo ante la ola de noticias falsas o infodemia, pero esto en realidad fue un arranque del berrinchudo personaje después de que Twitter, calificara como “sin fundamento” dos de sus posteos.

Esta orden propone elimina las protecciones legales tradicionalmente dadas a estas plataformas, que no son legalmente responsables del contenido que publican.

Las acusó de tener un poder sin control.

Trump hizo declaraciones posiblemente falsas acerca de las boletas de voto por correo y esto provocó que Twitter utilizara su herramienta de verificación de datos (o que este contenido podría ser falso) en ese post.

Pero ya esta semana afirmó que está preparado para afrontar el proceso electora si deja Twitter y su director de campaña Brad Parscale dijo que su equipo está trabajando en una plataforma alternativa de noticias, información y entretenimiento para los seguidores del precandidato.

Anonymous:¿El regreso del hacktivismo o manipulación de masas?

Historia :

Anonymous es un movimiento/colectivo activista/hacktivista internacional “descentralizado” que es ampliamente conocido por sus diversos ataques cibernéticos contra varios gobiernos, instituciones gubernamentales y agencias gubernamentales, corporaciones y la Iglesia de Scientology. Anonymous se originó en los foros de 4chan y la máscara la tomaron de la película V for Vendetta. NOTA de Máscara: (Que en realidad es de Guy Fawkes, un Católico Inglés que intentó derrocar la monarquía protestante durante la rebelión de la pólvora, NO confundir con la máscara usada en la serie “La casa de papel”, donde se usa el rostro de Salvador Dalí, un artista Español representante del Surrealismo).

.

.

Operaciones que se han atribuido:

2008

Project Chanology (2008)

2010

Operation Payback (2010)

2013

Million Mask March

#OpOk

Operation Safe Winter

2014

Shooting of Michael Brown

Shooting of Tamir Rice

2015

Charlie Hebdo shootings

Anti-Islamic «Reclaim Australia» rally

Operation CyberPrivacy

Operation KKK

#OpSaudi

#OpISIS

#OpParis

#OpNASADrones

2016

#BoycottThailand: Thailand jail hack

2016 US presidential election

South African corruption

2020

United Nations hack

Killing of George Floyd

.

.

¿Anonymous regresó?

La realidad es que nunca se ha ido, ya que diversos grupos que se asocian a Anonymous siguen teniendo actividad en internet (No todo se trata de grandes hacks). Si es el grupo original o no, lo más probable es que no. Hoy cualquiera puede decir que es anonymous para cubrirse detrás del nombre. La realidad es que el grupo inicial se pudo haber desintegrado y algunos decidieron formar Lulzsec entre otros grupos de blackhats importantes.

Una de las cuentas de Twitter que dice ser Anonymous y que cuenta con 120k seguidores, era una cuenta falsa de sorteos de K-pop hasta hace 3 días, después cambió de nombre y se volvió AnonNews.

.

.

Hack al departamento de policía minneapolis.

En cuanto a la información que sacaron del departamento de mineapolis, Troy Hunt (creador de haveibeenpwned) hizo un análisis y los resultados dicen que no realizaron ningún hackeo, sino probablemente esos registros los obtuvieron de bases de datos robadas anteriormente y que se encontraban en internet. Tomaron esas bases de datos, extrajeron los correos con dominios del departamento de mineapolis y los colocaron en una pequeña base de datos. En el análisis de Troy Hunt dice que hay correos repetidos en la base de datos y que el 95% de correos únicos ya estaban anteriormente en bases de datos que circulan en internet.

Por otro lado, Troy Hunt dentro de su análisis también se dio cuenta que las contraseñas que se encuentran en la base de datos son muy sencillas, dice que el sistema de minneapolis no acepta ese tipo de contraseñas tan inseguras,

.

.

Los medios de comunicación y su desinformación

Algunos medios de comunicación decían que el hackeo comenzó desde el sábado 30 de mayo. Lo que en realidad sucedió fue un ataque de DDoS. Un ataque de DDoS es cuando muchas “personas” (peticiones) intentan entrar a un sitio web (en este caso) y el sitio web no cuenta con la capacidad de soportar a tantas “personas” al mismo tiempo.

Acerca del DDoS, el grupo de Anonymous que subió el video no se lo han atribuido, la cuenta que posteo el video no habla de un ataque de DDoS, solo se podía ver el video. Pudo haber sido otro grupo pero no los que subieron el video.

.

.

¿El DDoS fue real?

De que hubo un ataque de DDoS el 30 de mayo, si lo hubo (ver imagen), pero al tratarse de una página tan pequeña, lo más probable es que no se haya necesitado tanto tráfico para tirarla. El ataque que se ve en el mapa, algunos tuvieron una duración de 10 minutos, otros de 15, otros de menos y venía de España, Alemania, China, Corea, Australia, Brasil, Arabia Saudita, México y otros pocos países de LA.

.

.

¿Hackeo a el vaticano?

No sucedió… fin. 😀

Publimetro hizo una nota donde hace referencia a un usuario de Twitter de nombre Manel Márquez, pero ya borró su tuit, otro usuario Robibooli no lo ha borrado. Pero la información que ellos dicen que ha sido “hackeada” es de un blog llamado “evangelizadorasdelosapostoles” de hace 1 año.

.

.

¿Hackeo a los radios de la policia de Chicago?

Solo hay videos en las redes sociales con close-up al radio, no más.

.

.

Los supuestos leaks de Jeffrey Epstein.

Es información que ya existía en internet y pueden leer este hilo de @zallyhg: https://skty.cc/gy

.

.

Conclusión

Lo que si sucedió es que el video provocó reacciones entre los estadounidenses y aumentó los disturbios y la violencia. Yo creo que las personas solo necesitaban una razón para hacer mas grandes los disturbios y una de esas razones fue anonymous.

También las redes sociales generaron desinformación que fue tomada por medios nacionales e internacionales sin que ellos hicieran alguna verificación antes de escribir sus artículos.

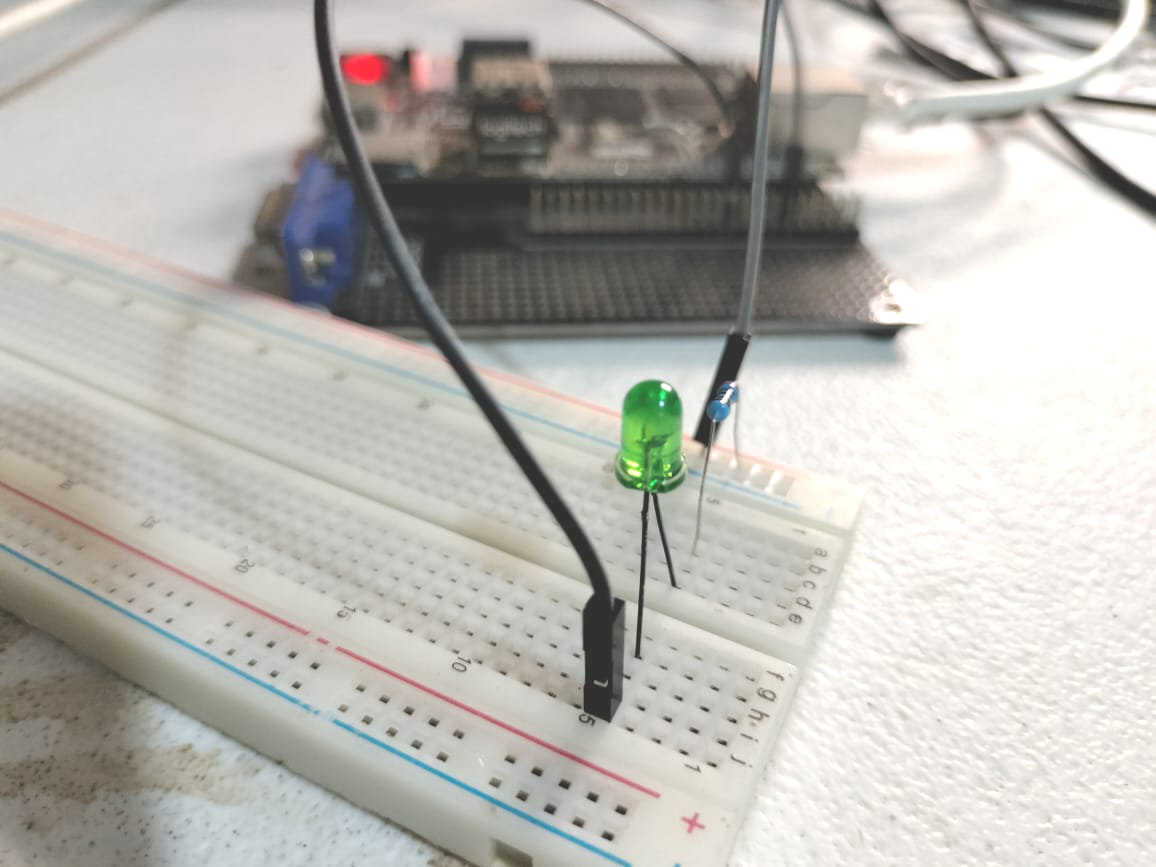

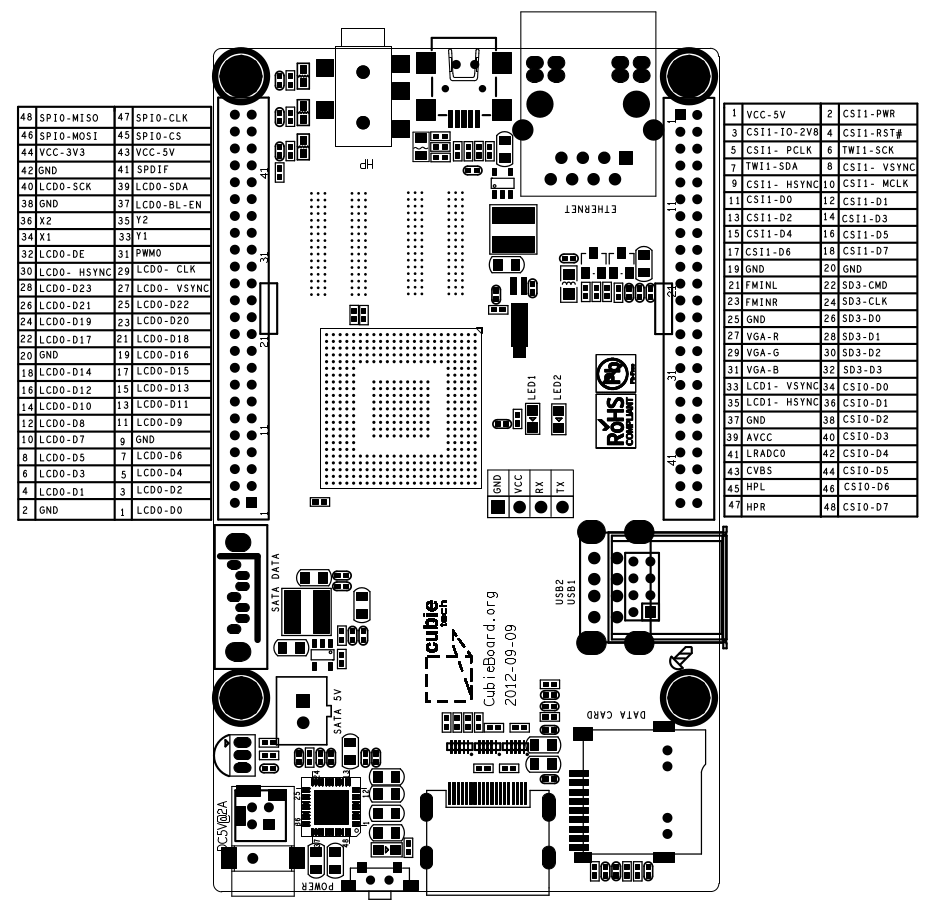

Pues si amigos, el cohete espacial Falcon 9 o, dicho en español, el Halcón 9, llevó a dos astronautas, Bob Behnken y Doug Hurley, a la estación espacial Internacional junto con otro pasajero que no es Alien, es nuestro querido amigo Tux, ya que este cohete basa su funcionamiento en Linux.

Un equipo integrado por 35 personas desarrolló los sistemas que se encargaron de controlar el vuelo del cohete. Dicho software se ejecuta en un sistema operativo Linux recortado que corre en tres computadoras x86 paralelamente y está escrito en C y C++.

El chiste es que las tres compus deben de tomar la misma decisión, si no llegan al mismo acuerdo, la decisión se desecha, se sigue con la decisión anterior y se vuelve a iniciar el proceso hasta alcanzar otro consenso.

En la estación espacial, por ejemplo, se utiliza Debian Linux y Scientific linux para comunicarse con comando y control y windows, para que ahí caiga el malware. Y esos sistemas que están en la estación espacial deben de estar protegidos contra radiación porque puede causar interferencia y dañar los sistemas.

La diferencia aquí, es que como la primera etapa de la Falcon 9 se aterriza sola, los chips no deben de ser a prueba de radiación porque pasan poco tiempo fuera y la redundancia resuelve los posibles problemas.

Los sistemas de la cápsula dragón también están soportados por un linux y escritos en C++. La interface gráfica touch que vimos está escrita en javascript sobre Chromium y, si llegara a trabarse, hay botones que se pueden usar en su lugar.

Quién diría, los pingüinos si pueden volar…

Hace dos horas, Jacobo Nájera, del Proyecto Magma, de la UNAM reportó que las 7 direcciones IP pertenecientes al sistema de autoridades directorio de la red Tor fueron desbloqueadas, por Telmex, para la red bajo el ASN 8151. Después de más de 4 años de estar bloqueadas a nivel ruta. Confirmamos y verificamos por medio de 35 pruebas en 5 locaciones diferentes, con el apoyo de Ripe Atlas.

La Red de Defensa de los Derechos Digitales publicó un comunicado, horas antes donde afirmaba que “Esta red es una herramienta de privacidad y también de la libertad de expresión, ya que es utilizada por periodistas y organizaciones de la sociedad civil que defiende los derechos humanos. Actualmente en México hay entre 10 y 15 mil personas usuarias de Tor”

ah pero por otra parte, Google fue demandada por 5 mil millones de dólares…. así que si usted creía que nadie se enteraba de lo que hacía en modo incógnito, se equivoca ya que Google recopila datos a través de Google Analytics, Google Ad Manager y otras aplicaciones y complementos de sitios web, incluidas las aplicaciones para smartphones.

La denuncia incluye a «millones» de usuarios de Google que desde el 1 de junio de 2016 navegaron por internet en modo «incógnito». Por tal motivo, solicitan al menos 5,000 dólares de daños y perjuicios por usuario por violar las leyes federales de escuchas telefónicas y de privacidad de California.

Cancún, inundado de Skimmers rumanos que generaron robos de 20 Millones de dólares al mes

Esta es una investigación realizada por Brian Krebs en Cancún, la investigación duró más de 3 años.

Cancún está lleno de ATMs para disponer de efectivo en pesos y dólares, muchos de ellos contaban con chips que recolectaban la información de las tarjetas que eran introducidas en los cajeros automáticos.

Los skimmers estaban a cargo de una banda de Rumanos que sobornaba a los técnicos e instaladores de cajeros ATM ofreciéndoles hasta 100 veces su salario mensual con la condición de que les permitieran tener acceso físico a los ATM.

Brian Krebs detectó que algunos dispositivos emitían señales bluetooth de nombre “you” y que las señales provenían de los ATMs.

Estos dispositivos miden 1 cm de ancho por 2 cm de largo, relativamente pequeños y que a ojos inexpertos, no puedes identificar si es parte de los componentes del ATM o es un skimmer. Estos dispositivos tienen su propia memoria de almacenamiento, lo que le permite guardar los datos de las tarjetas y cada que los criminales necesitaban recolectar la información almacenada en el dispositivo, solo tenían que estar a unos pocos metros del ATM, conectarse vía bluetooth, escribir la clave de acceso y descargar la información con un celular.

Si alguien sabe la contraseña para conectarse al dispositivo, no importa, la información se encuentra cifrada lo que evita que alguien más la “robe”. Los skimmers constan de dos componentes Bluetooth:

Uno conectado al lector de tarjetas dentro de cada máquina.

Otro conectado al teclado PIN.

Ambos componentes emiten una señal Bluetooth llamada «Free2Move». Los ladrones pueden recuperar la tarjeta robada y los datos del PIN simplemente caminando hasta el cajero automático con un teléfono.

Una vez que la empresa dueña de los ATMs descubrió esto, envió a su personal a revisar si los demás ATMs emitían señales Bluetooth, durante los escaneos de señales bluetooth descubrieron que Cancún estaba lleno de cajeros que emitían a gritos señales “Free2Move”.

Brian encontró cajeros con Skimmers en el Hotel Barcelo y Marriott CasaMaga, Tulum, Playa del Carmen, 5ta Av. en el Aeropuerto Cancún y en Puerto Vallarta.

En el hotel Marriott CasaMaga, el gerente de prevención de pérdidas dijo que recibieron quejas de huéspedes contra el ATM, el llamó a los técnicos y los técnicos dijeron que no había nada malo.

La empresa detrás de esto se llama Intacash, el banco que respalda a esta empresa es Multiva.

Instacash también tiene ATMs y en ellos cuando los usuarios sacan efectivo en pesos, reciben su ticket de la transacción, pero cuando sacan dólares, no reciben ticket.

La ausencia de recibos y la propensión de los cajeros automáticos a «cancelar» transacciones al azar después de que los usuarios inserten sus tarjetas e ingresen sus PIN facilitaría que una operación de clonación de tarjetas sea silenciosa. Por ejemplo, si la transacción se cancela antes de que llegue al interruptor de procesamiento del banco del cliente, no habría absolutamente ningún registro del cliente que usa el cajero automático, a pesar de que los datos de la tarjeta y el PIN se vean comprometidos.

Vender o explotar las tarjetas de débito robadas de los ATM de solo una compañía de cajeros automáticos atraería rápidamente la atención no deseada de los bancos, Visa y MasterCard a esa compañía. Los criminales tenían que encontrar la forma de evadir esta situación para no ser detectados.

Cualquier persona a cargo de una operación de fraude de este tipo, está conciente que necesita muchos cajeros automáticos infectados como sea posible: cuantos más cajeros automáticos y más compañías de cajeros automáticos participen, más difícil será rastrear la fuente de las transacciones fraudulentas.

¿Que pasa con la seguridad en los ATM?

Si un ladrón al azar entrara en un cajero automático y conectara dispositivos electrónicos capaces de interceptar los códigos PIN ingresados por los clientes, el cajero automático simplemente dejaría de funcionar correctamente después de eso. Cuando los fabricantes de cajeros automáticos o los bancos desean actualizar el software o el hardware en sus máquinas, deben ingresar una clave criptográfica especial. Esa clave, conocida como la «clave maestra», es válida para un solo ATM, y es generada directamente del fabricante o del banco.

Algunos bancos y compañías de cajeros automáticos van un paso más allá y requieren que todos los cambios sean aprobados por dos personas autorizadas. Este enfoque de doble autenticación, el uso de dos claves, cada una asignada a personal diferente que debe aprobar cambios físicos y de software en el cajero automático, está diseñado para provocar un cortocircuito en cualquier intento realizar un cambio no autorizado en el ATM, tristemente esto no se lleva acabo en muchos cajeros automáticos mexicanos.

Detrás de todo esto está la Banda Criminal de la Riviera Maya integrada por rumanos, quienes eran dueños de la empresa Intacash (Dueña de muchos cajeros), y que también instalaron chips en más de 100 ATMs en México de distintos bancos.

Después de clonar las tarjetas, el dinero era sacado desde otros países. Clonaban aprox 1,000 tarjetas al mes y sacaban $200 dólares de cada una (20 Millones de dólares al mes). Uno de los trucos era «Utilizarían las tarjetas en diferentes ciudades de todo el mundo y esperan tres meses para que los bancos luchen por localizar dónde se había clonado originalmente la tarjeta.

Estas actividades eran cubiertas por personas dentro del gobierno de Cancún quien brindaba protección a esta banda, lo que los hacía intocables.

Nuestras Redes

Sigue a León, Hiram y Alina en Twitter

¡Escúchanos!